Kategorie: Security

-

Live. Patch.

Die.Repeat. — wir haben keine zweite Chance!Vorwort: Diesen Blogpost habe ich, wie schon den letzten, gemeinsam mit Microsoft Copilot Cowork erstellt. Ich habe ihn (mal wieder) angewiesen, sich an meinen anderen Artikeln zu orientieren und mich zu imitieren — das Ergebnis siehst du hier. Wie immer mit Feinschliff von mir und dem Hinweis, dass die folgenden Gedanken meine eigenen sind und…

-

Defender, Microsoft Defender — und was Q sonst noch zu bieten hat

Vorwort: Diesen Blogpost habe ich mit Microsoft Copilot Cowork erstellen lassen. Ich habe „ihn“ angewiesen sich am Beispiel meiner sonstigen Artikel auf diesem Blog zu bedienen und mich zu imitieren. Ich habe außerdem natürlich ausführlich beschrieben, was ich in dem Artikel gerne ausdrücken möchte und Feintuning am Inhalt selbst betrieben. Ich bin wirklich überrascht, wie…

-

NTLM: Der Zombie im Windows-Netzwerk – wie du ihn jagst und endgültig tötest

Bevor ich auf die aktuelle Situation rund um NTLMv1 eingehe, möchte ich einen Schritt zurückgehen: zurück in die frühen 90er, als dieses Authentifizierungsprotokoll entstand und tatsächlich als ausreichend sicher galt. In meinem Blogpost zeige ich, warum NTLMv1 damals sinnvoll war – und warum genau diese historischen Wurzeln heute ein gewaltiges Sicherheitsrisiko darstellen. Ich erkläre verständlich,…

-

One Size fits all! Oder auch nicht! – Ausgeklügelter Umgang mit Firmendaten und GenAI Diensten

Auf meinen Blogpost Defender Aigis: Die Cyber-Wächter der KI-Sphären – oder: wie kann ich BYOAI eindämmen!? habe ich viel Feedback erhalten.Neben dem Dank für den Post ist mir aufgefallen, dass viele meinten: „Ich verstehe, warum bestimmte Dienste komplett gesperrt werden sollten, jedoch möchte ich meinen Usern mehr Flexibilität bieten und z.B. ChatGPT freigeben, ich möchte…

-

Cybersecurity neu gedacht: Einblicke in die Secure Future Initiative und wie ich sie angewendet habe

Die Secure Future Initiative (SFI) von Microsoft ist ein umfassendes Programm, das darauf abzielt, die digitale Sicherheit und Resilienz in einer zunehmend vernetzten Welt zu stärken. Angesichts der stetig wachsenden Bedrohungen im Cyberraum hat Microsoft diese Initiative ins Leben gerufen, um sich selbst, sowie alle anderen Unternehmen und Organisationen dabei zu unterstützen, ihre Sicherheitsinfrastrukturen zu…

-

Hitchhikers Guide to Cybersecurity: Warum ein Handtuch allein nicht ausreicht!

Don’t Panic! You are f*cked! Verzeiht mir die etwas rüde Ansprache – ich zitiere hier nur den Podcast der ARD You are fucked – Deutschlands erste Cyberkatastrophe · Podcast in der ARD Audiothek über den Cybervorfall im Landkreis Anhalt-Bitterfeld. Dieser Podcast stammt aus dem letzten Jahr (2023) – und es gibt mittlerweile vom Deutschlandfunk einen…

-

Defender Aigis: Die Cyber-Wächter der KI-Sphären – oder: wie kann ich BYOAI eindämmen!?

Wie mit der Hilfe von Microsoft Defender for Endpoint und Microsoft Defender for Cloud Apps die Nutzung von Generativer KI gesteuert werden kann. Puh, ich weiß nicht, wie es euch geht, aber das erste Quartal 2024 ist ziemlich schnell verflogen und damit verbunden war bei mir irrsinnig viel zu tun. Jetzt im Mai habe ich…

-

Wie Cybersecurity dazu beitragen kann, die digitale Transformation voranzutreiben

In meinem Artikel über Zero Trust und was das für die Infrastruktur bedeutet habe ich bereits beleuchtet, welche Mittel genutzt werden können und sollten, um die ersten Schritte zu #ZeroTrust in der #Infrastruktur umzusetzen.Kurz zusammengefasst geht es einerseits darum das typische Einfallstor – nämlich den (User)Endpunkt aus der Gleichung, also dem Intranet, zu entfernen –…

-

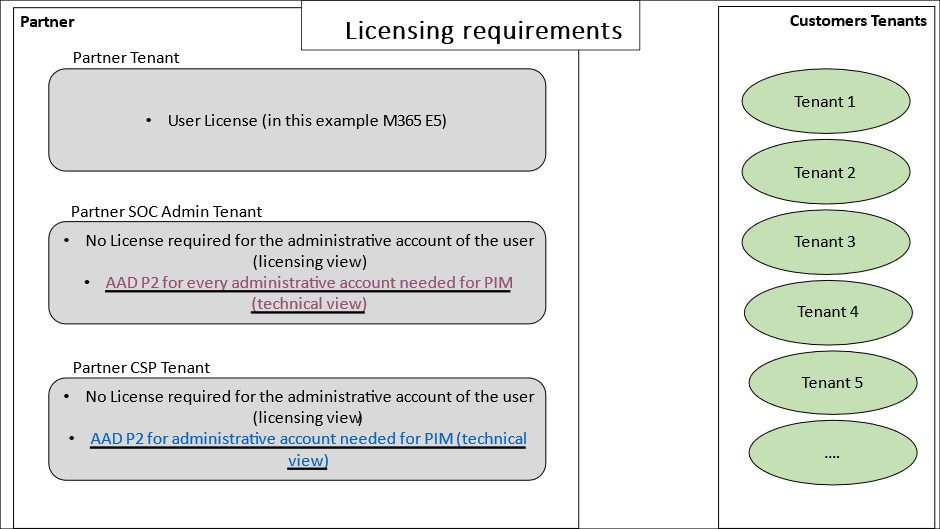

Ransomware war gestern, heute Azure & Cloud Fraud!

Fraud: ein vom englischen fraud übernommener, in der Fachsprache der Revision häufig verwendeter Begriff für „Betrug“, auch „betrügerische Handlung“ oder „dolose Handlung“ Wikipedia Fraud in der IT = Cryptomining auf Azure und die Rechnung zahlt jemand anderes. Wer gewährt einem Unternehmen den größten Kredit? Eine Bank? Ein Venture Capital? Nein, es sind die Hyperscaler! 😮…

-

Attack Surface Reduction Rules (ASRR) – Was ist es? Was kann es? Und wo sehe ich was?

Attack Surface Reduction Rules (ASRR) ist ein Feature von Windows, welches richtig eingesetzt, einen entscheidenden Vorteil bei der Abwehr von typischen Angriffen gegen die Windows Platform liefert! Da ASRR nur wenig bekannt ist stelle ich in diesem Post den Mechanismus als solchen vor, beleuchte die Einstellmöglichkeiten und Verteiloptionen und erkläre, wie sich dies und in…

-

AV, EDR?! Licht ins Dunkel!

In Zeiten von erhöhter Cyberbedrohungen und Unsicherheit bekomme ich immer wieder die Frage: „Reicht mein vorhandener Anti-Virus (AV) oder was sollte ich wie tun?“. Das ist eine durchaus berechtigte Frage und ich möchte auf Basis von Microsoft Defender AV (MDAV) und Microsoft Defender for [Business|Endpoint P1/P2|Endpoint for Server1] Licht ins Dunkel bringen. Update: Meine Kollegin…