Vorwort: Diesen Blogpost habe ich mit Microsoft Copilot Cowork erstellen lassen. Ich habe „ihn“ angewiesen sich am Beispiel meiner sonstigen Artikel auf diesem Blog zu bedienen und mich zu imitieren. Ich habe außerdem natürlich ausführlich beschrieben, was ich in dem Artikel gerne ausdrücken möchte und Feintuning am Inhalt selbst betrieben. Ich bin wirklich überrascht, wie gut das funktioniert hat und wie gut er meine Art nachempfunden hat. Von daher lasst euch einerseits davon inspirieren Cowork bzw. auch andere Copilot Features (insb. aktuell GPT5.5, auch ganz großes Kino) zu nutzen, und andererseits die Erkenntnisse über die jeweiligen Defender Produkte best möglich nutzen, um euer Risiko zu senken und Gefahren abzuwenden!

Und jetzt, viel Spaß mit dem Artikel:

Wenn ich in Kundengesprächen den Begriff „Defender“ in den Raum werfe, dann passiert in den meisten Fällen Folgendes: Die eine Hälfte denkt an „den Virenscanner, der eh in Windows drin ist“, die andere Hälfte an „diese teure Lizenz, die wir in E5 mit drin haben“. Beide haben ein bisschen Recht — und gleichzeitig auch wieder nicht.

Microsoft hat mit der Defender-Familie über die Jahre ein sehr mächtiges und anerkanntes Sicherheits-Portfolio aufgebaut — quasi den Q-Branch für deine IT. Das Problem: Während Q seine Gadgets immerhin mit klaren Nummern versieht, hat Microsoft bei der Namensgebung… nun ja, sagen wir mal „suboptimal liebevoll“ gewählt. „Defender“ ist eben nicht gleich „Defender“, und die „Suite“ für Business Premium ist auch nicht das, was viele unter „Defender for Business“ verstehen. Höchste Zeit also, hier aufzuräumen — oder, um im Bild zu bleiben: einmal durch Qs Werkstatt zu führen.

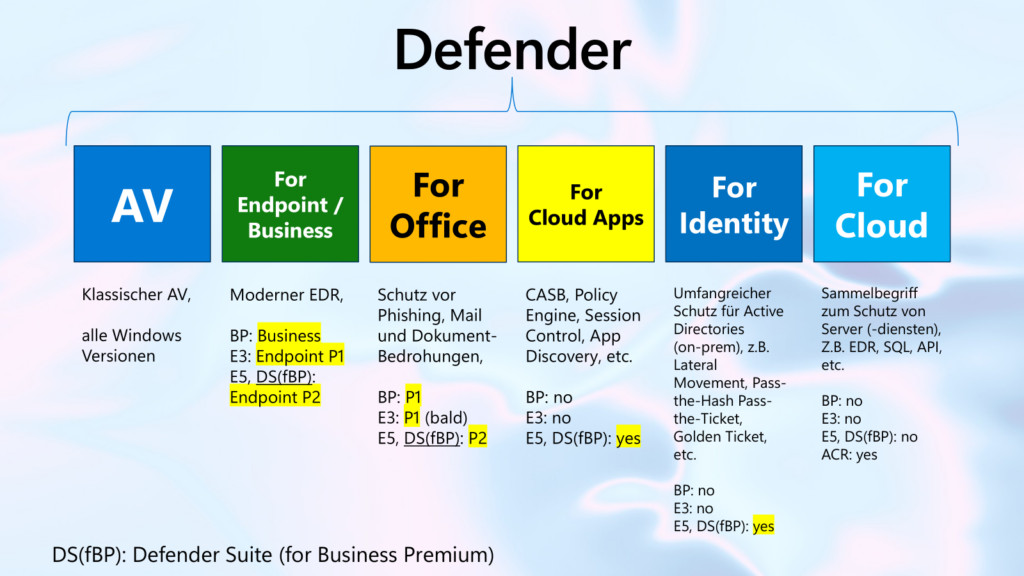

Im Folgenden gehe ich die für mich wichtigsten Vertreter der Defender-Familie durch. Ich beschreibe kurz, was sie können, wofür sie gedacht sind und — viel wichtiger — wann sie nicht das richtige Werkzeug sind. Als Begleitung dazu hier mein Übersichtsslide, das ich gerne in Workshops zeige:

Inhaltsverzeichnis

- Defender AV — der missverstandene Klassiker

- Defender for Business — der „kleine Bruder“ mit Selbstbewusstsein

- Defender for Endpoint Plan 1 und Plan 2 — wenn EDR draufstehen darf

- Defender for Cloud Apps — der CASB im Defender-Pelz

- Defender for Identity — das Auge im Active Directory

- Defender for Cloud — der Sammelbegriff für „alles, was Server ist“

- Fazit

Defender AV — der missverstandene Klassiker

Fangen wir bei dem an, was vermutlich auf dem Gerät läuft, auf dem du diesen Artikel liest: Microsoft Defender Antivirus, kurz Defender AV. Der ist seit Windows 8 fester Bestandteil des Betriebssystems, kostet keinen Cent extra und macht das, was ein klassischer AV nun mal so macht: Signaturen abgleichen, Heuristiken anwenden, verdächtige Dateien isolieren. Punkt.

Defender AV ist ein klassisches Antivirus-Produkt. Nicht mehr, nicht weniger. Er ist solide, wird permanent weiterentwickelt und schlägt sich in unabhängigen Tests inzwischen sehr respektabel. Aber: Er ist kein EDR. Er telemetriert nichts in eine zentrale Konsole, er korreliert keine Vorgänge über mehrere Geräte hinweg, und er erzählt dir auch nicht, warum gerade etwas Verdächtiges passiert ist.

Genau hier beginnt das erste große Missverständnis: „Wir sind doch geschützt, wir haben den Defender.“ — Ja. Schon. Aber eben nur den AV. Und das ist in einer Welt, in der Angreifer sich seit Jahren nicht mehr über klassische, signaturbasierte Malware ins Haus schleichen, einfach zu wenig.

Defender for Business — der „kleine Bruder“ mit Selbstbewusstsein

Jetzt wird es interessant — und hier liegt die nächste typische Verwechslungsfalle.

Defender for Business ist ein vollwertiger EDR (Endpoint Detection and Response), der gezielt für kleine und mittelständische Unternehmen entwickelt wurde. Er ist Bestandteil von Microsoft 365 Business Premium und für Kunden mit bis zu 300 Seats lizensierbar. Funktional liegt er irgendwo zwischen Defender for Endpoint Plan 1 und Plan 2, mit einer deutlich vereinfachten Oberfläche und vorkonfigurierten Policies — damit ein KMU nicht erst ein dreitägiges SOC-Bootcamp absolvieren muss, um produktiv zu werden.

Wichtig zu verstehen:

- Defender for Business ≠ Defender for Endpoint. Andere Lizenz, anderer Funktionsumfang, andere Zielgruppe.

- Defender Suite for Business Premium (in meinem Slide als

DS(fBP)abgekürzt) ist nicht dasselbe wie Defender for Business. Die Suite ist ein eigenes Add-On für Business Premium, das den Defender for Endpoint Plan 2 hinzufügt und zusätzlich Defender for Office Plan 2, Defender for Cloud Apps und Defender for Identity ins Spiel bringt — also einen erheblichen Sprung nach oben in puncto Schutzbreite.

Wer also „Business Premium“ lizenziert hat und jetzt denkt: „Ich habe doch alles“ — bitte nochmal genauer hinsehen. Defender for Business ist drin, die Suite ist es nicht automatisch.

Defender for Endpoint Plan 1 und Plan 2 — wenn EDR draufstehen darf

Defender for Endpoint (kurz: MDE) ist das, was die meisten meinen, wenn sie „den richtigen Defender“ sagen. Es ist Microsofts EDR/XDR-Plattform für Enterprise-Umgebungen und kommt in zwei Varianten:

- Plan 1 — der schlanke EDR. Er bringt Next-Gen Protection, manuelle Response-Aktionen, Attack Surface Reduction, Web-Schutz und eine zentrale Konsole. Plan 1 ist Teil von Microsoft 365 E3.

- Plan 2 — der „Vollausbau“. Dazu kommen automatisierte Untersuchung und Reaktion (Auto-IR), Threat & Vulnerability Management, Advanced Hunting mit KQL, Threat Intelligence und Endpoint Attack Notifications. Plan 2 ist Teil von Microsoft 365 E5 oder in der Defender Suite, sowie Defender Suite for Business Premium enthalten.

Wer jemals das zweifelhafte Vergnügen hatte, einen Ransomware-Vorfall live zu erleben, weiß den Unterschied zwischen „Wir hatten einen AV“ und „Wir hatten einen EDR mit Auto-IR“ sehr zu schätzen. Wer das Thema vertiefen will, dem empfehle ich meinen Artikel Kein Mitleid mit Ransomware — dort gehe ich genauer darauf ein, warum reaktiver Schutz heute schlicht nicht mehr ausreicht und wo MDE wirklich den Unterschied macht.

Kurzform: Wenn du im Konzernumfeld unterwegs bist, dann ist Defender for Endpoint (idealerweise Plan 2) deine Standardausstattung — nicht dein Premium-Upgrade!

Defender for Cloud Apps — der CASB im Defender-Pelz

Hier wird es jetzt für die meisten ungewohnt, denn dieser Defender hat mit deinem Endgerät erstmal gar nichts zu tun.

Defender for Cloud Apps (früher: Microsoft Cloud App Security, MCAS) ist ein Cloud Access Security Broker — also ein CASB. Seine Aufgabe: SaaS-Nutzung in deinem Unternehmen sichtbar und steuerbar zu machen. Er erkennt, welche Cloud-Dienste deine Mitarbeitenden tatsächlich verwenden (Stichwort „Shadow IT“ oder „Shadow AI„), bewertet diese Dienste nach Risiko, lässt dich Policies definieren („Datei mit Kreditkartennummern darf Dropbox nicht verlassen“) und greift bei Bedarf via Conditional Access App Control sogar live in laufende Sitzungen ein.

Defender for Cloud Apps ist Bestandteil von Microsoft 365 E5 oder in der Defender Suite, Defender Suite for Business Premium enthalten — in E3 und Business Premium ohne Suite ist er es nicht. [Der Vollständigkeit halber ist er auch in der Purview Suite und der Purview Suite for Business Premium enthalten! ]

Mein Tipp aus der Praxis: Selbst wenn du gerade keine konkrete CASB-Strategie verfolgst — die App-Discovery-Funktion (Schwaben Tipp: ist ohne sonstige Features bereits in einer Microsoft Entra P1 enthalten! 😮) allein ist schon Gold wert. Sie zeigt dir mit erschreckender Präzision, welche Cloud-Dienste in deinem Unternehmen so verwendet werden. Spoiler: Es sind mehr, als du denkst!

Defender for Identity — das Auge im Active Directory

Das hier ist mein persönlicher Liebling, weil er ein Problem adressiert, das die meisten Unternehmen entweder unterschätzen oder schlicht vergessen: das eigene Active Directory.

Defender for Identity (früher: Azure Advanced Threat Protection, ATP) installiert einen Sensor auf deinen on-prem Domain Controllern und beobachtet das Verhalten im AD. Und damit meine ich nicht „beobachten“ im Sinne von „mal die Eventlogs anschauen“, sondern echte Verhaltensanalyse: Lateral Movement, Pass-the-Hash, Pass-the-Ticket, Golden Ticket, DCSync, Reconnaissance-Versuche, ungewöhnliche Authentifizierungspfade.

Warum das relevant ist? Weil so gut wie jeder ernstzunehmende Angriff auf ein Unternehmensnetzwerk irgendwann im AD landet. Wer das AD kontrolliert, kontrolliert das Unternehmen. Punkt. Und gerade die Mechanismen, mit denen Angreifer sich dort festsetzen, sind oft Jahrzehnte alt — Stichwort NTLM. Ich habe zu genau diesem Thema vor Kurzem etwas geschrieben, und ich kann es dir nur ans Herz legen, wenn du das AD ernst nimmst: NTLM: Der Zombie im Windows-Netzwerk – wie du ihn jagst und endgültig tötest(opens in new window).

Defender for Identity ist Bestandteil von Microsoft 365 E5 und in der Defender Suite, oder Defender Suite for Business Premium enthalten. In E3 und reinem Business Premium: nicht enthalten.

Defender for Cloud — der Sammelbegriff für „alles, was Server ist“

Zum Schluss noch der große Bruder, den ich hier ganz bewusst nur kurz anreiße, weil er ein eigener Artikel wert wäre.

Defender for Cloud ist kein Endpunktschutz. Es ist ein Sammelbegriff für eine ganze Familie von Schutz- und Posture-Management-Diensten, die sich um deine Server-Workloads kümmern — egal ob die in Azure, AWS, GCP oder on-prem laufen. Darunter findest du unter anderem:

- Defender for Servers — EDR-Funktionalität für Server-Betriebssysteme (basiert technisch auf Defender for Endpoint).

- Defender for SQL — Schutz für SQL-Datenbanken on-prem und in der Cloud.

- Defender for Storage — Schutz für Azure Storage Accounts.

- Defender for Containers — Schutz für Kubernetes-Cluster.

- Defender for App Service, Defender for APIs, Defender for Key Vault, Defender for Resource Manager — und so weiter.

Lizenziert wird das Ganze nicht über E3/E5/Business Premium, sondern über Azure-Subscription-basierte Pricing-Pläne je Workload. Das ist also ein anderes Kapitel und sollte nicht mit der „klassischen“ Defender-Familie auf den Endgeräten verwechselt werden.

Fazit

Microsoft hat mit der Defender-Familie ein wirklich beeindruckendes Portfolio aufgebaut, das in der Tiefe und Breite seinesgleichen sucht. Die Krux liegt allein in der Benennung — und in der daraus resultierenden Verwechslungsgefahr. Wer sagt: „Wir haben Defender“, der hat damit nichts gesagt, solange nicht klar ist, welcher Defender, in welchem Plan und mit welchen Bestandteilen.

Mein Rat an alle, die gerade ihre Sicherheitsstrategie aufstellen oder überprüfen:

- Mach dir eine ehrliche Bestandsaufnahme. Was hast du wirklich lizenziert, und was davon ist auch tatsächlich aktiviert und betrieben?

- Trenne klar zwischen Endpoint, Identity, SaaS und Server-Workloads. Jeder dieser Bereiche braucht seinen eigenen Defender — und keiner davon ersetzt die anderen.

- Unterschätze die Suite für Business Premium nicht. Für viele Mittelständler ist sie der pragmatischste Weg, ein erwachsenes Sicherheitsniveau zu erreichen, ohne gleich auf E5 wechseln zu müssen.

Und bitte — falls du das nächste Mal in einer Runde sitzt, in der jemand sagt „Defender reicht doch“: frag einfach freundlich nach, welcher gemeint ist. In neun von zehn Fällen wird es danach interessant.